REDES

REDES

Son un conjunto de equipos, objetos y dispositivos periféricos conectados entre sí, las redes permiten que circulen elementos materiales o inmateriales entre estos entes, compartiendo sus recursos a distancia.

OBJETIVOS DE LAS REDES

Su principal objetivo es compartir sus recursos, es decir que todos sus programas estén disponible para cualquier tipo de usuario, además busca facilitar la comunicación entre equipos.

ELEMENTOS DE UNA RED

- Servidor: Contiene el sistema operativo de red, y se encarga de administrar todos los procesos dentro de ella, controla también el acceso a los recursos comunes, como es la impresora, y las unidades de almacenamiento.

- Estaciones de trabajo: en ocasiones llamadas nodos, pueden ser computadoras personales o cualquier terminal conectada a la red.

- Sistema operativo de red: es el programa que permite el control de la red y reside en el servidor.

- Protocolos de comunicación: son un conjunto de normas que regulan la transmisión y recepción de datos dentro de una red.

- Tarjeta INTERFACE de red: proporciona la conectividad de la terminal o usuario de la red física, ya que maneja los protocolos de comunicación de cada topología específica.

- Cableado: es el cable que se va a ocupar en la red que es físico se llama utp, puede ser alámbrico o inalámbrico.

HUB o concentrador: Un Hub es un equipo de redes que permite conectar entre si otros equipos o dispositivos retransmitiendo los paquetes de datos desde cualquiera de ellos hacia todos. Han dejado de utilizarse por la gran cantidad de colisiones y trafico de red que producen.

- SWITCHS O CONMUTADOR: es un dispositivo digital de lógica de interconexión de redes de computadores que opera en la capa 2 (nivel de enlace de datos) del modelo osi: su función es interconectar 2 o mas segmentos de red, de manera similar a los puentes (bridges), pasando datos de un segmento a otro de acuerdo con la dirección Mac de distinto de las tramas en la red.

- Repetidor: es un dispositivo electrónico que recibe una señal débil o de bajo nivel y la retransmite a una potencia o nivel más alto, de tal modo que se puedan cubrir distancias mas largas sin degradación o con una degradación tolerable.

- Ruteador: es un dispositivo de propósito general diseñada para segmentar la red, con la idea de limitar trafico de brodcast y proporcionar seguridad, control y redundancia entre dominios individuales de brodcast, también puede dar servicio de firewall y un acceso económico a una WAN.

- GATEWAY (PURTA DE ENLACE): es un dispositivo con frecuencia un ordenador, que permite interconectar redes con protocolos y arquitecturas diferentes a todos los niveles de comunicación. Su propósito es traducir la información del protocolo utilizado en una red al protocolo usado en la red del destino.

- Modem: es un dispositivo que sirve para modular y des-modular una señal llamada portadora mediante otra señal de entrada llamada moduladora. La señal moduladora constituye la información que se prepara para una transmisión (un modem prepara la información para ser transmitida, pero no realiza la transmisión).

TIPOS DE REDES

- RED DE ÁREA PERSONAL (PAN): es una reD DE POCOS METROS, LA CUAL SE UTILIZA EN ESPACIOS REDUCIDOS, SE PUEDEN UTILIZAR CUANDO VAS A CONECTAR DISPOSITIVOS QUE NO SE ENCUENTREN MUY LEJOS EL UNO DEL OTRO.

- RED DE ÁREA LOCAL (LAN): ESTE TIPO DE RED SUELE UTILIZARSE EN LAS EMPRESAS, PERMITE CONECTAR IMPRESORAS, ESCÁNERES, FOTOCOPIADORAS, CON EL FIN DE PODER COMPARTIR DATOS, DESDE LOS DIFERENTES NODOS DE LA OFICINA.

- RED DE ÁREA DE CAMPUS (CAN): ES UNA COLECCIÓN DE LAN, LAS CUALES SE ENCUENTRAN UBICADAS GEOGRÁFICAMENTE DENTRO DE UNA UNIVERSIDAD, OFICINAS DE GOBIERNO, BASES MILITARES, QUE PERTENECEN A UNA MISMA ENTIDAD, EN UN ÁREA DELIMITADA EN KILÓMETROS.

- RED DE ÁREA METROPOLITANA (MAN):ESTE TIPO DE RED SE DISPERSAN POR TODA UNA CIUDAD, SON MÁS EXTENSAS QUE LAS ANTERIORES RED.

- RED DE ÁREA AMPLIA (WAN):SON LAS QUE SUELEN DESPLEGAR LAS EMPRESAS PROVEEDORAS DE INTERNET PARA CUBRIR LAS NECESIDADES DE CONEXIÓN DE REDES DE UNA ZONA MUY AMPLIA, COMO UNA CIUDAD O PAÍS.

- RED DE ÁREA DE ALMACENAMIENTO (SAN): son utilizadas en las empresas que trabajan con servidores, y manejan una cantidad de datos, suelen utilizarse en empresas tecnológicas.

- RED DE ÁREA LOCAL VIRTUAL (VLAN): LAS REDES VLAN SE ENCADENAN DE FORMA LÓGICA (mediante protocolos, puertos, etc.), REDUCIENDO EL TRÁFICO DE RED, Y MEJORANDO LA SEGURIDAD DE LOS DATOS.

TOPOLOGÍA

LINEAL O BUS: Tiene un único canal de comunicaciones, al cual se conectan los diferentes dispositivos, para comunicarse entre sí.

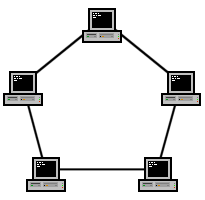

ANILLO: Cada una de las estaciones se encuentras conectadas entre sí,cuando una deja de funcionar

se cae la red, y deja de abastecer a las otras computadoras.

ESTRELLA: Cada estación se encuentra conectada a un punto central, y todas las comunicaciones se hacen desde ese punto, los dispositivos no están conectados entre sí, por eso no pueden pasarse información.

MALLA: Todos están conectados, y por eso es posible, llevar los mensajes a cada punto, por distintos caminos.

MIXTA: Es la unión de varias topologías de red, y hay mucho tráfico de datos.

INTERNET

- ServicioS: Se crea cuando se conectan dos o más equipos a través de dispositivos inalámbricos para compartir para compartir información y recursos, estos servicios ayudan a la red local a funcionar sin problemas y eficientemente.

- Evolución:

- 1.0: Empezó en los años 60, con navegadores de solo texto, el usuario solo podía leer, no podía interactuar con el contenido de la página.

- 2.0: Basada en comunidades de usuarios, fueron creadas las redes sociales, fomenta la colaboración y el intercambio de información entre los usuarios.

- 3.0: Este término apareció por primera vez en el 2006, evolucionó el uso e interacción de la red, ello incluye, la transformación de la red en una base de datos, un movimiento hacia hacer los contenidos accesible.

- 4.0: La Web 4.0 propone un nuevo modelo de interacción con el usuario más completo y personalizado, por ejemplo, el gps que guía al automóvil y hoy ayuda al conductor a mejorar la ruta prevista o a ahorrar combustible, en poco tiempo le evitará el trámite de manejarlo.

- 5.0: El hombre por satisfacer sus necesidades, crea aplicaciones y herramientas que mejoren de una manera acertada, oportuna y accesible la comunicación de las personas.

EVOLUCIÓN DE LA INFORMÁTICA

El origen de las máquinas de calcular, está dado por el ábaco chino, en as que se podía hacer operaciones de suma y resta. En el siglo XVII,el científico Pascal inventó la primera máquina para calcular, pero solo se podían hacer sumas y restas, este avance ayudó a la creación de una máquina de calcular, la cual podía realizar todas las operaciones, esta fue creada por Leibnitz en el siglo XVIII, en el mismo siglo, el matemático Babbage desarrolló lo que se llamó "Máquina Analítica", la cual podía realizar cualquier operación matemática, además esta tenía una memoria que podía almacenar 1000 números de 50 cifras y hasta podía usar funciones auxiliares, sin embargo seguía teniendo la limitación de ser mecánica.

Recién en el primer tercio del siglo XX, con el desarrollo de la electrónica, se empiezan a solucionar los problemas técnicos que acarreaban estas máquinas. Con el desarrollo de la segunda guerra mundial, se construye el primer ordenador el cual fue llamado Mark I y su funcionamiento se basaba en interruptores mecánicos. En 1944 se construyó el primer ordenador con fines prácticos que se denominó Eniac.

En 1951 son desarrollados el Univac I y el Univac II (se puede decir que es el punto de partida en el surgimiento de los verdaderos ordenadores, que serán de acceso común a la gente).

SEGURIDAD INFORMÁTICA

La seguridad

informática, también conocida como ciberseguridad o seguridad de tecnologías de

la información, es el área relacionada con la informática y la telemática que

se enfoca en la protección de la infraestructura computacional y todo lo

relacionado con esta y, especialmente, la información contenida en una

computadora o circulante a través de las redes de computadoras.1 Para ello

existen una serie de estándares, protocolos, métodos, reglas, herramientas y

leyes concebidas para minimizar los posibles riesgos a la infraestructura o a

la información. La ciberseguridad comprende software (bases de datos,

metadatos, archivos), hardware, redes de computadoras y todo lo que la

organización valore y signifique un riesgo si esta información confidencial

llega a manos de otras personas, convirtiéndose, por ejemplo, en información

privilegiada.

La

definición de seguridad de la información no debe ser confundida con la de

«seguridad informática», ya que esta última solo se encarga de la seguridad en

el medio informático, pero la información puede encontrarse en diferentes

medios o formas, y no solo en medios informáticos.

La seguridad

informática es la disciplina que se encarga de diseñar las normas,

procedimientos, métodos y técnicas destinados a conseguir un sistema de

información seguro y confiable.

Virus

Un virus es

un software que tiene por objetivo alterar el funcionamiento normal del

ordenador, sin el permiso o el conocimiento del usuario. Los virus,

habitualmente, reemplazan archivos ejecutables por otros infectados con el

código de este. Los virus pueden destruir, de manera intencionada, los datos

almacenados en una computadora, aunque también existen otros más inofensivos,

que solo producen molestias

Los virus

informáticos tienen básicamente la función de propagarse a través de un

software, son muy nocivos y algunos contienen además una carga dañina (payload)

con distintos objetivos, desde una simple broma hasta realizar daños

importantes en los sistemas, o bloquear las redes informáticas generando

tráfico El funcionamiento de un virus informático es conceptualmente simple. Se

ejecuta un programa que está infectado, en la mayoría de las ocasiones, por

desconocimiento del usuario. El código del virus queda residente (alojado) en la

memoria RAM de la computadora, incluso cuando el programa que lo contenía haya

terminado de ejecutar. El virus toma entonces el control de los servicios

básicos del sistema operativo, infectando, de manera posterior, archivos

ejecutables que sean llamados para su ejecución. Finalmente se añade el código

del virus al programa infectado y se graba en el disco, con lo cual el proceso

de replicado se completa.

Hacker

Un hacker es

alguien que descubre las debilidades de un computador o de una red informática,

aunque el término puede aplicarse también a alguien con un conocimiento

avanzado de computadoras y de redes informáticas.1 Los hackers pueden estar

motivados por una multitud de razones, incluyendo fines de lucro, protesta o

por el desafío.2 La subcultura que se ha desarrollado en torno a los hackers a

menudo se refiere a la cultura underground de computadoras, pero ahora es una

comunidad abierta. Aunque existen otros usos de la palabra «hacker» que no

están relacionados con la seguridad informática, rara vez se utilizan en el

contexto general. Están sujetos a la antigua controversia de la definición de

hacker sobre el verdadero significado del término

Cracker se utiliza para referirse a las personas que rompen o vulneran algún sistema de seguridad.1 Los crackers pueden estar motivados por una multitud de razones, incluyendo fines de lucro, protesta, o por el desafío.2 Mayormente, se entiende que los crackers se dedican a la edición desautorizada de software propietario. Sin embargo, debe entenderse que si bien los ejecutables binarios son uno de los principales objetivos de estas personas, una aplicación web o cualquier otro sistema informático representan otros tipos de ataques que de igual forma pueden ser considerados actos de cracking.

Deeweb

La Deep Web

es todo el contenido de la World Wide Web que no forma parte de la Surface Web,

es decir, no forma parte de los sitios que pueden ser indexados por los

buscadores y a los que cualquier usuario puede tener acceso desde un navegador

corriente.

Bibliografia

http://www.gadae.com/blog/tipos-de-redes-informaticas-segun-su-alcance/

https://www.red-ripro.org/objetivos-de-la-red

http://conceptodefinicion.de/internet/

https://milagrosrp.wordpress.com/2011/10/26/web-1-0-2-0-3-0/

Comentarios

Publicar un comentario